Some useful Things for you

We have selected some interesting things that may be interest for you

8 Platform Kode QR Teratas yang Melindungi Konten dengan Kata Sandi

Untuk membuat kode QR untuk tautan, video atau gambar - klik tombol di bawah.

Rencana Artikel

- Mengapa Menggunakan Kode QR yang Dilindungi Kata Sandi?

- Apa itu Kode QR Aman?

-

Cara Membuat Kode QR dengan Kata Sandi

- Langkah 1: Pilih Platform Anda

- Langkah 2: Pilih Jenis Konten

- Langkah 3: Aktifkan Perlindungan Kata Sandi

- Langkah 4: Buat Kata Sandi yang Kuat

- Langkah 5: Konfigurasikan Pengaturan Keamanan Tambahan

- Langkah 6: Kustomisasi Desain (Opsional)

- Langkah 7: Hasilkan dan Uji

- Langkah 8: Distribusikan dengan Aman

- Apa yang Perlu Diperhatikan dalam Platform Kode QR yang Aman

- 8 Platform Kode QR Teratas dengan Perlindungan Kata Sandi

- Cara Kerja Perlindungan Kata Sandi

- Membandingkan Platform: Referensi Cepat

- Tips untuk Memaksimalkan Keamanan dengan Kode QR

- Siap untuk Memulai?

-

Pertanyaan yang Sering Diajukan tentang 8 Platform Kode QR Teratas yang Melindungi Konten dengan Kata Sandi

- Mengapa bisnis menggunakan Kode QR yang Dilindungi Kata Sandi untuk mendistribusikan materi sensitif?

- Jenis konten apa yang paling sering dilindungi dengan Kode QR Berpassword?

- Skenario bisnis apa yang paling diuntungkan dari penggunaan Kode QR dengan Kontrol Akses?

- Fitur keamanan apa yang esensial saat memilih platform Kode QR Terlindungi?

- Apakah Kode QR yang Dilindungi Kata Sandi dapat mendukung kampanye pemasaran eksklusif atau VIP?

Di lanskap digital saat ini, kode QR telah menjadi alat yang umum digunakan untuk berbagi informasi dengan cepat dan efisien. Namun, tidak semua informasi dapat diakses oleh semua orang yang memindai kode tersebut. Baik Anda mendistribusikan dokumen bisnis rahasia, materi acara eksklusif, atau konten edukasi sensitif, kemampuan membuat kode QR dengan perlindungan kata sandi menambahkan lapisan keamanan penting yang sering diabaikan.

Meskipun generator kode QR dasar sudah tersedia, menemukan generator kode QR aman yang menawarkan fitur perlindungan yang andal bisa jadi sulit. Banyak generator gratis yang sama sekali tidak memiliki fitur keamanan, sehingga konten Anda rentan terhadap akses tidak sah. Panduan komprehensif ini membahas 8 platform teratas yang memprioritaskan pembuatan kode QR aman tanpa mengorbankan fungsionalitas, membantu Anda membuat keputusan yang tepat untuk kebutuhan spesifik Anda.

Mengapa Menggunakan Kode QR yang Dilindungi Kata Sandi?

Kode QR yang dilindungi kata sandi memiliki berbagai fungsi penting di berbagai industri dan kasus penggunaan. Di lingkungan perusahaan, kode QR sangat berguna untuk berbagi dokumen internal, buku panduan karyawan, atau materi perencanaan strategis yang seharusnya tidak sampai ke pesaing. Penyelenggara acara menggunakannya untuk mendistribusikan konten eksklusif kepada pemegang tiket, memastikan hanya peserta yang membayar yang memiliki akses ke materi premium atau penawaran khusus melalui generator kode QR yang dilindungi kata sandi.

Institusi pendidikan memanfaatkan solusi kode QR yang aman ini untuk berbagi materi kuliah, jadwal ujian, atau data penelitian dengan mahasiswa terdaftar sambil tetap menjaga integritas akademik. Penyedia layanan kesehatan menggunakannya untuk berbagi informasi pasien atau rekam medis dengan aman, memastikan kepatuhan HIPAA. Tim pemasaran membuat kampanye eksklusif dengan konten yang dilindungi kata sandi sebagai reward bagi pelanggan yang terlibat atau pelanggan buletin, seringkali menggunakan generator kode QR gratis dengan kemampuan kata sandi untuk pengujian awal.

Manfaatnya lebih dari sekadar kontrol akses. Perlindungan kata sandi mencegah kebocoran informasi yang tidak disengaja, mengurangi risiko konten dibagikan secara tidak pantas, dan memberikan ketenangan pikiran saat menangani materi sensitif. Perlindungan ini juga memungkinkan pelacakan dan analitik yang lebih baik , karena Anda dapat memantau siapa yang mengakses konten Anda dan kapan, sehingga menghasilkan wawasan berharga untuk kampanye atau audit keamanan Anda. Banyak organisasi memulai dengan solusi kode QR gratis yang dilindungi kata sandi untuk menguji persyaratan keamanan mereka sebelum meningkatkan ke fitur premium.

Apa itu Kode QR Aman?

Kode QR aman adalah kode QR standar yang disempurnakan dengan langkah-langkah keamanan tambahan untuk melindungi konten yang ditautkan dari akses tidak sah. Tidak seperti kode QR biasa yang langsung mengarahkan pengguna ke tujuannya, kode QR aman menerapkan penghalang seperti perlindungan kata sandi, enkripsi, atau kontrol akses yang memverifikasi otorisasi pengguna sebelum mengungkapkan konten.

Kode-kode yang disempurnakan ini mempertahankan tampilan visual dan fungsi pemindaian yang sama seperti kode QR tradisional, tetapi mengarahkan pengguna ke gerbang aman atau halaman autentikasi. Langkah perantara ini memastikan bahwa hanya pengguna dengan kredensial yang tepat yang dapat mengakses konten yang ditautkan, baik itu dokumen rahasia, penawaran eksklusif, informasi acara pribadi, maupun data bisnis sensitif.

Kode QR yang aman sangat berharga dalam skenario di mana informasi perlu dibagikan secara selektif. Kode QR menggabungkan kemudahan teknologi kode QR dengan persyaratan keamanan komunikasi digital modern, menjadikannya alat penting bagi bisnis, institusi pendidikan, penyedia layanan kesehatan, dan organisasi mana pun yang menangani informasi sensitif.

Cara Membuat Kode QR dengan Kata Sandi

Langkah 1: Pilih Platform Anda

- Pilih generator kode QR yang andal yang menawarkan fitur perlindungan kata sandi

- Pertimbangkan platform seperti Me-QR, Uniqode, atau Scanova berdasarkan kebutuhan spesifik Anda

- Daftar akun jika diperlukan (banyak platform menawarkan uji coba gratis)

Langkah 2: Pilih Jenis Konten

- Pilih apa yang ingin Anda lindungi: URL situs web , dokumen PDF, gambar, video , atau halaman arahan khusus

- Unggah file Anda atau masukkan URL tujuan ke antarmuka generator

- Pastikan konten Anda diformat dengan benar dan dapat diakses

Langkah 3: Aktifkan Perlindungan Kata Sandi

- Temukan pengaturan keamanan atau perlindungan kata sandi di antarmuka pembuatan

- Cari tombol yang berlabel "Perlindungan Kata Sandi", "Akses Aman", atau "Tambah Kata Sandi".

- Aktifkan fitur perlindungan kata sandi

Langkah 4: Buat Kata Sandi yang Kuat

- Gunakan kombinasi huruf besar dan kecil, angka, dan karakter khusus

- Buatlah setidaknya 12 karakter untuk keamanan optimal

- Hindari kata-kata umum atau pola yang mudah ditebak

- Pertimbangkan untuk menggunakan generator kata sandi platform jika tersedia

Langkah 5: Konfigurasikan Pengaturan Keamanan Tambahan

- Tetapkan tanggal kedaluwarsa untuk konten yang sensitif terhadap waktu

- Tambahkan batasan akses untuk mengontrol berapa kali kode dapat dipindai

- Konfigurasikan batasan geografis jika diperlukan

- Aktifkan pencatatan akses untuk tujuan pemantauan

Langkah 6: Kustomisasi Desain (Opsional)

- Tambahkan logo atau warna merek Anda untuk menjaga konsistensi visual

- Pilih gaya atau pola bingkai yang sesuai dengan merek Anda

- Pastikan penyesuaian tidak mengganggu pemindaian

Langkah 7: Hasilkan dan Uji

- Buat kode QR Anda yang dilindungi kata sandi

- Unduh dalam format pilihan Anda (PNG, JPG, SVG, atau PDF)

- Uji kode dengan beberapa perangkat dan aplikasi pemindai QR

- Verifikasi bahwa perlindungan kata sandi berfungsi dengan benar sebelum distribusi

Langkah 8: Distribusikan dengan Aman

- Bagikan kode QR melalui saluran pilihan Anda

- Bagikan kata sandi secara terpisah melalui metode komunikasi yang aman

- Berikan instruksi yang jelas kepada pengguna tentang cara mengakses konten

Untuk membuat kode QR untuk tautan, video atau gambar - klik tombol di bawah.

Apa yang Perlu Diperhatikan dalam Platform Kode QR yang Aman

Memilih platform kode QR yang aman dan tepat memerlukan evaluasi cermat terhadap berbagai faktor yang secara langsung memengaruhi keamanan dan kegunaan. Platform yang ideal harus menyeimbangkan fitur perlindungan yang tangguh dengan fungsionalitas yang ramah pengguna, memastikan keamanan tidak mengorbankan aksesibilitas atau kinerja. Saat mencari generator kode QR yang paling aman, pertimbangan ini menjadi semakin penting.

Saat mengevaluasi platform, pertimbangkan fitur-fitur penting berikut:

Fitur Keamanan:

- Kemampuan Perlindungan Kata Sandi: Enkripsi kata sandi yang kuat, persyaratan kata sandi yang dapat disesuaikan, dan kemampuan untuk mengatur, mengubah, atau menghapus kata sandi dengan mudah melalui generator kode QR dengan perlindungan kata sandi

- Opsi Kontrol Akses: Pembatasan berbasis waktu, batasan geografis, tingkat izin pengguna, dan opsi untuk membuat kode QR dengan nama pengguna dan kata sandi untuk otentikasi yang ditingkatkan

- Standar Enkripsi: Enkripsi ujung ke ujung untuk konten dan penyimpanan kata sandi yang aman

- Dukungan Kepatuhan: GDPR, HIPAA, atau fitur kepatuhan khusus industri bila diperlukan

Pengalaman Pengguna:

- Dasbor Intuitif: Antarmuka yang bersih dan terorganisir untuk membuat dan mengelola kode QR yang dilindungi kata sandi

- Pemindaian yang Dioptimalkan untuk Seluler: Proses entri kata sandi yang lancar di perangkat seluler menggunakan aplikasi pembaca kode QR teraman

- Proses Pengaturan Cepat: Alur kerja pembuatan yang disederhanakan yang tidak memerlukan keahlian teknis

- Performa Handal: Waktu pemuatan cepat dan waktu henti minimal

Analisis dan Pemantauan:

- Laporan Pemindaian Terperinci: Frekuensi, waktu, dan data geografis

- Pemantauan Keamanan: Upaya akses yang gagal dan peringatan aktivitas mencurigakan

- Metrik Kinerja: Tingkat konversi dan data keterlibatan pengguna

- Pelacakan Waktu Nyata: Kemampuan pemantauan langsung untuk kampanye aktif

Kustomisasi dan Branding:

- Fleksibilitas Desain: Warna, logo, dan pilihan bingkai khusus

- Konsistensi Merek: Opsi label putih dan domain khusus

- Dukungan Jenis Konten: PDF, video, gambar , situs web, dan halaman arahan khusus

- Perpustakaan Template: Opsi yang telah dirancang sebelumnya untuk penerapan cepat

Integrasi dan Skalabilitas:

- Akses API: Integrasi dengan sistem bisnis yang ada

- Alat Pembuatan Massal: Manajemen efisien beberapa kode QR yang aman

- Kolaborasi Tim: Akses multi-pengguna dengan kontrol izin

- Opsi Ekspor: Berbagai format untuk berbagai kasus penggunaan

Sistem manajemen kata sandi patut mendapat perhatian khusus karena merupakan inti dari strategi keamanan Anda. Carilah platform yang mendukung kata sandi kompleks tanpa batasan sewenang-wenang, menawarkan alat pembuat kata sandi, dan menyediakan opsi pemulihan kata sandi yang aman. Sistem juga harus menyimpan log terperinci tentang perubahan kata sandi dan upaya akses untuk tujuan audit keamanan.

8 Platform Kode QR Teratas dengan Perlindungan Kata Sandi

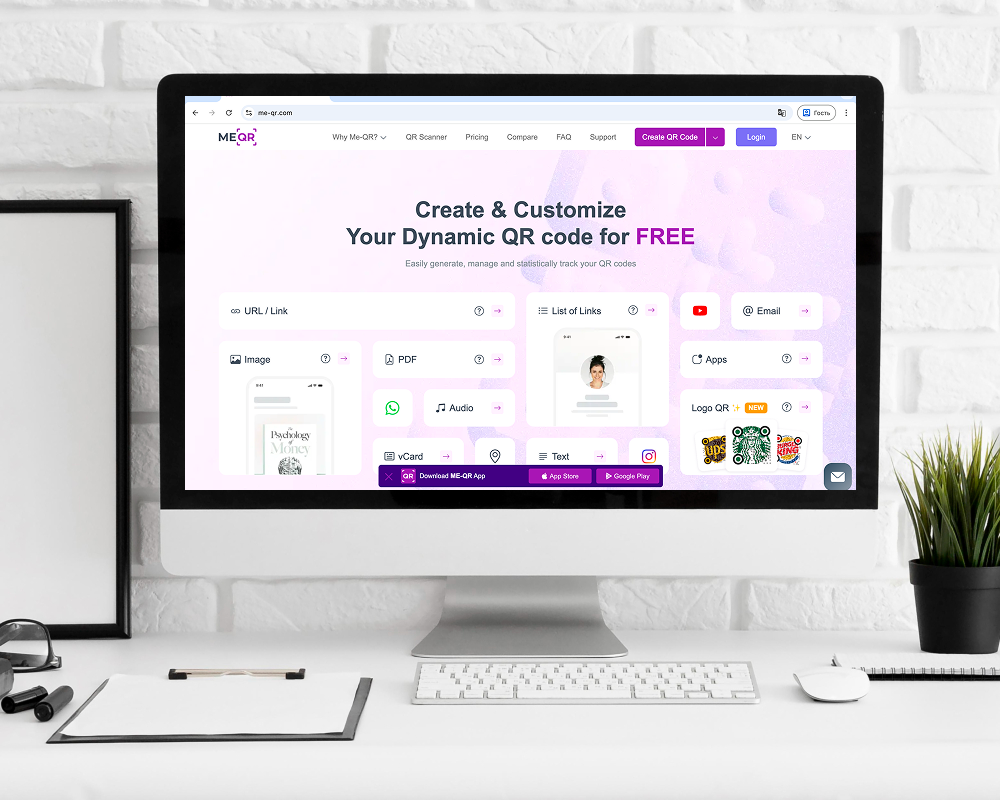

1. Me-QR

Me-QR menonjol sebagai solusi kode QR komprehensif yang mengutamakan keamanan dan pengalaman pengguna. Platform ini menawarkan perlindungan kata sandi yang tangguh di semua jenis konten , mulai dari pengalihan URL sederhana hingga unggahan berkas yang kompleks. Pengguna dapat dengan mudah mengatur kata sandi selama proses pembuatan, dan sistem ini mendukung dinamis Kode QR dengan kemampuan kata sandi.

Keunggulan platform ini terletak pada fleksibilitas dan kemudahan penggunaannya. Dasbornya intuitif, sehingga memudahkan pengguna dari semua tingkat teknis untuk membuat dan mengelola kode QR yang dilindungi kata sandi. Me-QR mendukung berbagai jenis konten, termasuk PDF , gambar, video, dan halaman arahan khusus. Rangkaian analitiknya memberikan wawasan mendetail tentang kinerja pemindaian, distribusi geografis, dan pola perilaku pengguna.

Me-QR menawarkan paket gratis dan premium. Versi gratisnya mencakup fitur perlindungan kata sandi dasar dan opsi kode QR gratis yang dilindungi kata sandi. Paket premium menyediakan analitik tingkat lanjut, opsi branding khusus, dan alat pembuatan massal. Platform ini ideal untuk usaha kecil hingga menengah, institusi pendidikan, dan kreator konten yang membutuhkan keamanan andal tanpa kerumitan.

2. Uniqode (sebelumnya Beaconstac)

Uniqode menyasar pengguna korporat dengan fitur keamanannya yang komprehensif dan kontrol akses yang canggih. Selain perlindungan kata sandi dasar, platform ini menawarkan akses bersyarat, pembatasan berbasis waktu, dan integrasi dengan infrastruktur keamanan yang ada. Hal ini menjadikannya sangat berharga bagi organisasi besar dengan persyaratan keamanan yang kompleks.

Platform ini unggul dalam kemampuan analitisnya, menyediakan pelaporan kelas perusahaan dan pemantauan waktu nyata. Pengguna dapat mengatur peringatan untuk pola pemindaian yang tidak biasa, melacak tingkat konversi , dan menganalisis interaksi pengguna di berbagai kampanye. Ekosistem integrasinya luas, terhubung dengan sistem CRM populer, alat otomatisasi pemasaran, dan platform intelijen bisnis.

Meskipun Uniqode menawarkan paket gratis terbatas, keunggulan utamanya terletak pada paket premium yang dirancang untuk pengguna bisnis. Harganya harga fokus perusahaannya, tetapi rangkaian fiturnya sepadan dengan biaya yang dikeluarkan untuk organisasi yang membutuhkan keamanan tingkat lanjut dan analitik komprehensif. Paket ini paling cocok untuk perusahaan besar, perusahaan manajemen acara, dan agensi pemasaran yang menangani banyak kampanye klien.

3. BL.INK

BL.INK menangani keamanan kode QR melalui platform manajemen tautannya yang canggih. Meskipun utamanya dikenal untuk pemendekan dan manajemen URL, platform ini menawarkan pembuatan kode QR yang andal dengan fitur perlindungan kata sandi yang canggih. Model keamanannya sangat kuat, dengan opsi untuk kata sandi sementara, pencatatan akses, dan pelacakan pengguna yang terperinci, menjadikannya generator kode QR yang sangat baik dengan opsi uji coba tanpa kata sandi.

Fitur manajemen tim platform ini membedakannya dari para pesaing. Beberapa pengguna dapat berkolaborasi dalam kampanye kode QR sambil mempertahankan tingkat izin yang berbeda. Hal ini menjadikannya ideal untuk agensi dan tim yang lebih besar di mana manajemen kampanye perlu didistribusikan ke berbagai pemangku kepentingan. Analisisnya komprehensif, menawarkan wawasan tentang rasio klik-tayang, data geografis, dan pelacakan konversi.

BL.INK tidak menawarkan paket gratis untuk fitur-fitur canggihnya, tetapi harganya kompetitif untuk fungsionalitas yang ditawarkan. Platform ini sangat cocok untuk agensi pemasaran digital, bisnis e-commerce , dan perusahaan yang menjalankan kampanye multi-saluran kompleks yang membutuhkan pelacakan tautan dan keamanan kode QR.

4. Bitly

Reputasi Bitly dalam manajemen tautan juga tercermin dalam kemampuan kode QR-nya, terutama bagi pengguna perusahaan. Platform ini menawarkan perlindungan kata sandi sebagai bagian dari paket premiumnya, dengan opsi canggih untuk kontrol akses dan manajemen pengguna. Fitur keamanannya terintegrasi secara mulus dengan ekosistem manajemen tautan Bitly yang lebih luas.

Keunggulan platform ini terletak pada pengenalan merek dan keandalannya. Pengguna memercayai tautan Bitly, yang dapat meningkatkan tingkat pemindaian dibandingkan dengan domain pendek yang tidak dikenal. Analisisnya terdepan di industri, memberikan wawasan mendetail tentang perilaku pengguna, kinerja kampanye, dan pengukuran ROI. Opsi integrasinya luas, terhubung dengan platform pemasaran dan perangkat bisnis utama.

Meskipun Bitly menawarkan paket gratis, perlindungan kata sandi terbatas pada paket perusahaan. Harganya mungkin mahal untuk bisnis kecil, tetapi rangkaian fitur dan keandalannya sepadan untuk organisasi yang lebih besar. Paket ini ideal untuk merek mapan, tim pemasaran , dan perusahaan yang sudah menggunakan Bitly untuk manajemen tautan dan ingin memperluas praktik keamanan mereka ke kode QR.

5. Scanova

Scanova berfokus pada penyediaan pembuatan kode QR yang ramah pengguna dengan fitur keamanan yang kuat, memposisikan dirinya sebagai generator kode QR yang aman untuk bisnis. Platform ini menawarkan perlindungan kata sandi yang komprehensif untuk berbagai jenis konten, dengan keunggulan khusus dalam berbagi dokumen dan pembuatan halaman arahan. Implementasi kata sandinya sederhana, sehingga mudah diakses oleh pengguna tanpa keahlian teknis.

Opsi kustomisasi desainnya sangat luas, memungkinkan pengguna membuat kode QR yang selaras sempurna dengan identitas merek mereka. Platform ini mendukung integrasi logo, warna kustom, dan opsi bingkai dengan tetap menjaga kemudahan pemindaian. Dasbornya intuitif, dengan pengaturan kampanye yang jelas dan metrik kinerja yang detail untuk pelacakan kode QR identitas yang aman.

Scanova beroperasi pada model premium tanpa paket gratis, tetapi harganya cukup terjangkau untuk fitur yang ditawarkan. Platform ini sangat cocok untuk profesional pemasaran, usaha kecil hingga menengah, dan lembaga pendidikan yang membutuhkan fitur keamanan yang andal tanpa kerumitan yang berlebihan.

6. Beaconstac

Beaconstac menawarkan solusi kode QR kelas perusahaan dengan fitur keamanan canggih dan kemampuan kepatuhan. Platform ini menyediakan perlindungan kata sandi yang komprehensif beserta langkah-langkah keamanan tambahan seperti log akses, tanggal kedaluwarsa, dan batasan geografis. Hal ini menjadikannya sangat berharga bagi organisasi dengan persyaratan kepatuhan yang ketat.

Rangkaian analitiknya canggih, menawarkan pemantauan waktu nyata, pelaporan khusus, dan integrasi dengan perangkat intelijen bisnis. Platform ini mendukung kasus penggunaan tingkat lanjut seperti pengujian A/B, pengiriman konten bersyarat, dan pengoptimalan kampanye otomatis. Kemampuan API memungkinkan integrasi yang mulus dengan sistem bisnis yang ada.

Meskipun Beaconstac menawarkan paket gratis terbatas, fitur keamanannya sebagian besar tersedia dalam paket premium. Harganya mencerminkan posisi perusahaannya, tetapi rangkaian fitur yang komprehensif dan dukungan yang andal menjadikannya layak untuk organisasi besar. Beaconstac ideal untuk perusahaan besar, organisasi layanan kesehatan, dan perusahaan dalam industri yang diatur dan membutuhkan kontrol keamanan yang ketat.

7. QR Code Kit

QR Code Kit menyediakan pendekatan yang seimbang terhadap keamanan kode QR, menawarkan fitur perlindungan kata sandi dalam antarmuka yang ramah pengguna. Platform ini berfokus pada kesederhanaan tanpa mengorbankan keamanan, sehingga mudah diakses oleh pengguna yang membutuhkan perlindungan kata sandi dasar tanpa konfigurasi yang rumit. QR Code Kit berfungsi sebagai opsi generator kode QR gratis yang andal dan aman bagi mereka yang menguji fitur keamanan.

Platform ini mendukung jenis konten standar dan menyediakan analitik dasar untuk melacak kinerja. Implementasi kata sandinya mudah, dan opsi desainnya memungkinkan kustomisasi yang wajar. Meskipun tidak selengkap solusi perusahaan, platform ini menyediakan fitur keamanan yang solid untuk sebagian besar kasus penggunaan, termasuk opsi untuk membuat kode QR dengan kata sandi untuk berbagai kebutuhan bisnis.

QR Code Kit menawarkan paket gratis dengan fitur-fitur dasar dan harga terjangkau untuk paket premium. Platform ini sangat cocok untuk usaha kecil, kreator individu, dan organisasi yang membutuhkan perlindungan kata sandi sederhana tanpa analitik ekstensif atau fitur-fitur canggih.

8. QR.io

QR.io melengkapi daftar kami dengan pendekatan keamanan kode QR yang berfokus pada kreator konten, menjadikannya salah satu generator kode QR teraman yang tersedia. Platform ini menawarkan perlindungan kata sandi untuk berbagai jenis konten, dengan keunggulan khusus dalam berbagi media dan halaman arahan khusus. Antarmukanya dirancang untuk kemudahan penggunaan dengan tetap mempertahankan fitur keamanan yang komprehensif.

Platform ini menyediakan kemampuan analitik yang baik dan opsi kustomisasi yang memadai. Perlindungan kata sandinya andal, dan platform ini mendukung berbagai jenis konten, termasuk dokumen , gambar, dan konten web khusus. Struktur harganya transparan dan terjangkau bagi kreator individu dan tim kecil, menawarkan kode QR dengan opsi bebas kata sandi di paket dasar mereka.

QR.io menawarkan paket gratis dengan fitur-fitur dasar dan paket premium yang terjangkau. Platform ini ideal untuk kreator konten, usaha kecil, dan profesional pemasaran yang membutuhkan perlindungan kata sandi yang andal dengan implementasi yang mudah dan harga yang terjangkau.

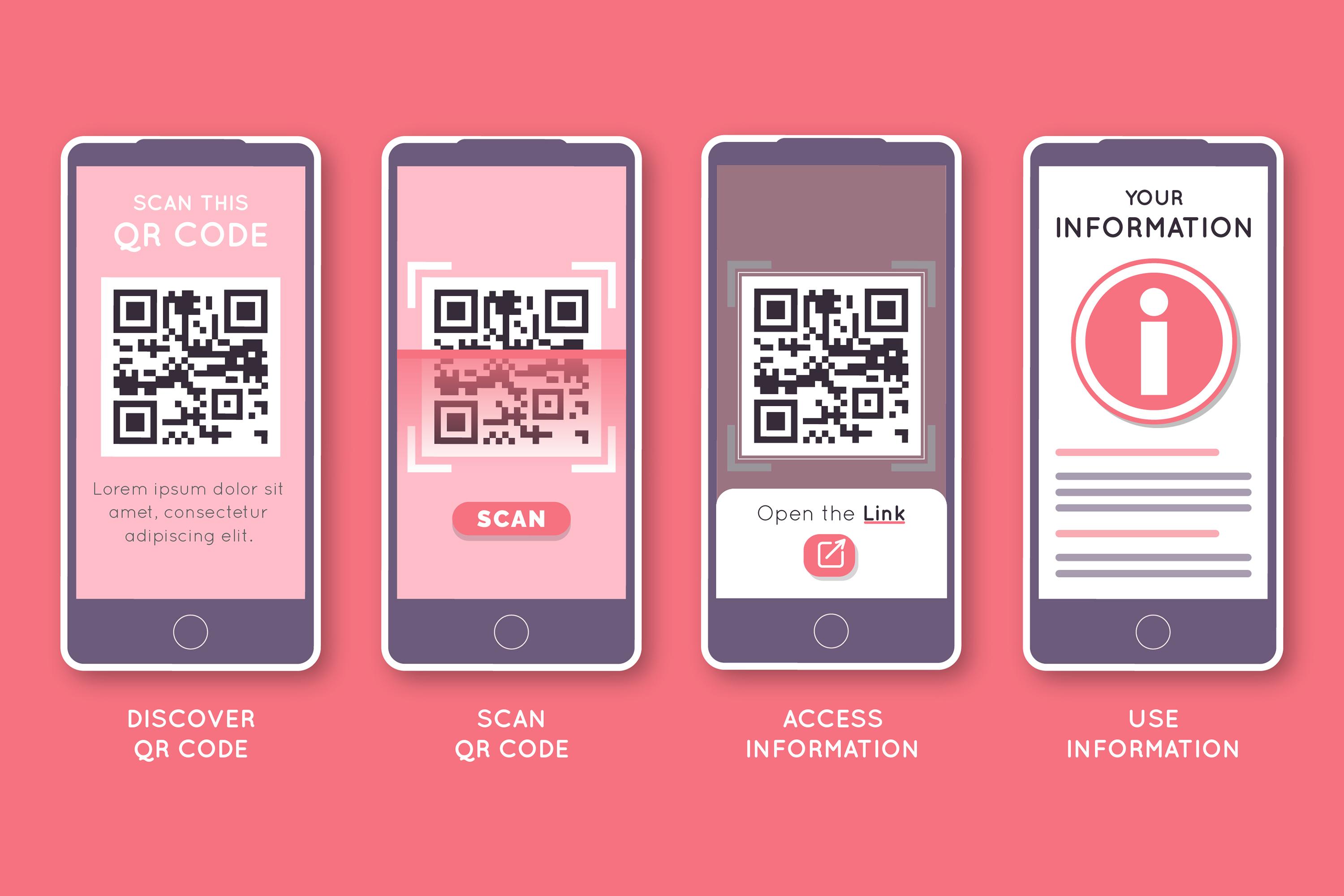

Cara Kerja Perlindungan Kata Sandi

Membuat kode QR yang dilindungi kata sandi biasanya mengikuti proses yang mudah di sebagian besar platform. Pertama, Anda memilih jenis konten – baik URL, dokumen, gambar, atau halaman arahan khusus. Selama proses pembuatan, Anda akan menemukan opsi untuk mengaktifkan perlindungan kata sandi. Anda dapat mengatur kata sandi khusus atau membuatnya secara otomatis menggunakan pembuat kode QR platform dengan kata sandi.

Setelah kode QR dibuat, pemindaiannya akan memicu halaman arahan aman tempat pengguna harus memasukkan kata sandi yang benar sebelum mengakses konten. Langkah perantara ini memastikan bahwa hanya pengguna yang berwenang yang dapat melihat materi Anda sekaligus menjaga kenyamanan pemindaian kode QR. Platform terbaik mempermudah proses ini, dengan formulir entri kata sandi yang dioptimalkan untuk seluler yang tidak membuat pengguna frustrasi, memastikan generator QR Anda yang aman tetap mudah digunakan sekaligus aman.

Di balik layar, platform menggunakan enkripsi untuk melindungi konten dan kata sandi Anda. Ketika seseorang memindai kode Anda, sistem akan memverifikasi kata sandi terhadap data tersimpan yang dienkripsi data terenkripsi yang tersimpan sebelum memberikan akses. Banyak platform juga mencatat upaya akses ini, memberikan analitik berharga tentang siapa yang mencoba mengakses konten Anda dan kapan.

Membandingkan Platform: Referensi Cepat

| Platform | Perlindungan Kata Sandi | Jenis Konten | Analitik | Merek Kustom | Paket Gratis | Terbaik Untuk |

| Me-QR | Ya | Semua | Ya | Ya | Ya | Kasus penggunaan serbaguna |

| Uniqode | Ya | Semua | Ya | Ya | Terbatas | Perusahaan, bisnis |

| BL.INK | Ya | Tautan | Ya | Ya | TIDAK | Tim, agensi |

| Bitly | Ya (Perusahaan) | Tautan | Ya | Ya | Ya | Merek, pemasar |

| Scanova | Ya | Paling | Ya | Ya | TIDAK | Pemasaran, dokumen |

| Beaconstac | Ya | Semua | Ya | Ya | Terbatas | Perusahaan, acara |

| QR Code Kit | Ya | Terbatas | Ya | Ya | Ya | Usaha kecil |

| QR.io | Ya | Paling | Ya | Ya | Ya | Pembuat konten |

Tips untuk Memaksimalkan Keamanan dengan Kode QR

Menerapkan perlindungan kata sandi hanyalah awal dari strategi keamanan kode QR yang komprehensif. Untuk benar-benar melindungi konten Anda dan menjaga kepercayaan pengguna, Anda perlu menerapkan pendekatan berlapis yang mencakup langkah-langkah keamanan teknis dan praktik terbaik operasional.

Ikuti praktik keamanan penting ini untuk memaksimalkan perlindungan:

Manajemen Kata Sandi:

- Gunakan Kata Sandi yang Kuat dan Kompleks: Gabungkan huruf besar dan kecil, angka, dan karakter khusus (minimal 12 karakter)

- Terapkan Kata Sandi Unik: Jangan pernah menggunakan kembali kata sandi di berbagai kampanye atau konten

- Pembaruan Kata Sandi Secara Berkala: Ubah kata sandi setiap 30-90 hari untuk konten sensitif, atau segera jika ada dugaan pembobolan

- Distribusi Kata Sandi Aman: Bagikan kata sandi melalui saluran terenkripsi yang terpisah dari distribusi kode QR

- Integrasi Pengelola Kata Sandi: Gunakan alat manajemen kata sandi perusahaan untuk kampanye berbasis tim, terutama saat menerapkan sistem generator kode QR nama pengguna dan kata sandi

Strategi Kontrol Akses:

- Batasan Berbasis Waktu: Tetapkan tanggal kedaluwarsa untuk kampanye sementara atau konten khusus acara

- Batasan Geografis : Batasi akses ke wilayah atau lokasi tertentu jika diperlukan

- Kontrol Batas Pemindaian: Terapkan batas pemindaian maksimum untuk konten eksklusif atau akses terbatas

- Otentikasi Pengguna: Pertimbangkan otentikasi multi-faktor untuk bahan yang sangat sensitif

- Tinjauan Log Akses: Audit secara berkala siapa yang mengakses konten Anda dan kapan

Pemantauan dan Analisis:

- Peringatan Waktu Nyata: Siapkan notifikasi untuk pola pemindaian yang tidak biasa atau upaya akses yang gagal

- Tinjauan Analisis Reguler: Memantau frekuensi pemindaian, distribusi geografis, dan waktu akses

- Deteksi Aktivitas Mencurigakan: Waspadai pemindaian cepat berturut-turut atau akses dari lokasi yang tidak terduga

- Baseline Kinerja: Tetapkan pola penggunaan normal untuk mengidentifikasi anomali dengan cepat

- Rencana Respons Insiden: Menyiapkan prosedur untuk menanggapi potensi pelanggaran keamanan

Perlindungan Konten:

- Penanganan Data Sensitif: Hindari menyimpan informasi yang sangat rahasia langsung dalam konten yang terhubung dengan QR

- Pembaruan Konten Reguler: Jaga agar materi yang tertaut tetap terkini dan hapus informasi yang sudah ketinggalan zaman

- Pencadangan dan Pemulihan: Pertahankan cadangan konten penting dan konfigurasi kode QR yang aman

- Enkripsi Konten: Gunakan enkripsi tambahan untuk dokumen atau data yang sangat sensitif

- Kontrol Versi: Melacak perubahan pada konten yang ditautkan dan memelihara jejak audit

Praktik Terbaik Distribusi:

- Berbagi Terkendali: Batasi distribusi kode QR ke saluran dan personel yang berwenang

- Keamanan Fisik: Lindungi kode QR cetak dari penyalinan atau pemalsuan yang tidak sah

- Penandaan Air Digital: Pertimbangkan untuk menambahkan tanda air tak terlihat untuk melacak pembagian yang tidak sah

- Pemisahan Saluran: Gunakan metode distribusi yang berbeda untuk kode QR dan kata sandinya yang sesuai

- Pelatihan Personel Resmi: Mendidik anggota tim tentang protokol keamanan kode QR yang tepat

Pengamanan Teknis:

- Persyaratan HTTPS: Pastikan semua konten yang ditautkan menggunakan koneksi HTTPS yang aman

- Pembaruan Platform Reguler: Jaga platform kode QR dan alat terkait Anda tetap terbarui

- Penilaian Kerentanan: Uji implementasi keamanan kode QR Anda secara berkala

- Autentikasi Cadangan: Pertahankan metode akses alternatif untuk pengguna yang sah

- Pengujian Lintas Platform: Verifikasi kode QR berfungsi dengan aman di berbagai perangkat dan aplikasi pemindaian

Ingatlah bahwa keamanan adalah proses yang berkelanjutan, bukan pengaturan sekali pakai. Tinjau dan perbarui praktik keamanan Anda secara berkala berdasarkan ancaman baru, pembaruan platform, dan perubahan kebutuhan bisnis. Implementasi kode QR yang paling aman menggabungkan kontrol teknis yang kuat dengan disiplin operasional yang konsisten dan edukasi pengguna. Baik Anda memilih generator kode QR teraman atau memulai dengan generator kode QR gratis yang dilindungi kata sandi, menjaga kewaspadaan dan mengikuti praktik terbaik akan memastikan konten Anda tetap terlindungi.

Siap untuk Memulai?

Kode QR yang dilindungi kata sandi merupakan evolusi penting dalam berbagi konten digital, yang memberikan kemudahan teknologi QR sekaligus mempertahankan kontrol keamanan yang penting. Delapan platform yang disorot dalam panduan ini menawarkan beragam pendekatan keamanan, mulai dari solusi kelas perusahaan seperti Uniqode dan Beaconstac hingga opsi yang ramah pengguna seperti Me-QR dan QR.io.

Pilihan Anda harus selaras dengan kebutuhan spesifik Anda: pengguna perusahaan yang membutuhkan fitur analitik dan kepatuhan yang komprehensif sebaiknya mempertimbangkan Uniqode atau Beaconstac, sementara kreator individu dan usaha kecil mungkin lebih cocok dengan Me-QR atau QR.io. Agensi pemasaran yang menangani banyak kampanye klien akan mendapatkan manfaat dari fitur manajemen tim BL.INK, sementara merek yang sudah mapan mungkin lebih menyukai infrastruktur Bitly yang tepercaya.

Ingatlah bahwa keamanan hanya sekuat implementasinya. Pilih platform yang sesuai dengan keahlian teknis dan persyaratan keamanan Anda, pastikan praktik kata sandi yang kuat, dan pantau kampanye Anda secara berkala untuk performa dan keamanan yang optimal. Dengan platform dan praktik yang tepat, kode QR yang dilindungi kata sandi dapat meningkatkan strategi distribusi konten Anda sekaligus menjaga keamanan yang layak untuk informasi sensitif Anda.

Pertanyaan yang Sering Diajukan tentang 8 Platform Kode QR Teratas yang Melindungi Konten dengan Kata Sandi